Handwerk 4.0: Viren, Würmer und Trojaner

Welche Schutzmaßnahmen versprechen wirklich mehr Sicherheit vor Viren, Spionage- oder Erpressungssoftware für Laptop, Handy und Tablet?

Dieser Artikel gehört zum Themen-Special Cyber-Attacken auf Handwerksbetriebe

Viele Handwerksbetriebe sind für Viren, Trojaner und Hacker ein leichtes Opfer: 80 Prozent aller Betriebe hatten bereits mit IT-Sicherheitsproblemen zu kämpfen. Dies zeigt die Studie "Aktuelle Lage der IT-Sicherheit in KMU", die das Wissenschaftliche Institut für Infrastruktur und Kommunikationsdienste (WIK) im Auftrag des Bundesministeriums für Wirtschaft und Energie im Dezember 2017 veröffentlichte. Ein Grund für die Sicherheitslücken: Nur 60 Prozent der Handwerksbetriebe messen der eigenen IT-Sicherheit eine hohe Bedeutung bei – und nur 39 Prozent beschäftigen Mitarbeiter, die über IT-Sicherheitskenntnisse verfügen. Deshalb sind Cyberattacken auf Handwerksbetriebe oft erfolgreich.

Dabei werden die Bedrohungen immer komplexer: Trojanische Pferde können zum Beispiel über eine Spyware-Funktion verfügen oder gleichzeitig Keylogger zum Auslesen von Passwörtern verwenden. Zudem nutzen einige Schadprogramme Update-Möglichkeiten, die neue Funktionen, Tarnmechanismen oder weitere Schadsoftware nachladen. Eine aktuelle Gefahr ist zum Beispiel der Trojaner "Emotet": Dieser verbreitet sich über Spam-Mails und nutzt als Absender vertrauenswürdige Namen aus Kontaktlisten des Opfers. Öffnet der Empfänger infizierte Anhänge oder klickt auf Links im Mailtext, haben Hacker in kürzester Zeit die vollständige Kontrolle über das PC-System. Dabei wird unter anderem ein Banking-Trojaner auf dem Rechner installiert und eine Verschlüsselungssoftware nachgeladen. So wandelt sich Emotet zur Ransomware (Erpressersoftware): Der digitale Schädling verschlüsselt Inhalte von Festplatten, löscht gefundene Backups und verspricht Abhilfe ausschließlich bei Überweisung eines Lösegelds. Spätestens jetzt sind wertvolle Unternehmensdaten oft unwiederbringlich verloren – unabhängig davon, ob man die geforderte Summe zahlt oder nicht.

Mitarbeiter für IT-Sicherheit sensibilisieren

Foto: © Thomas Busch

Foto: © Thomas BuschEine Sensibilisierung der eigenen Mitarbeiter für IT-Sicherheit ist deshalb besonders wichtig: Niemand sollte Anhänge von unbekannten Absendern öffnen – und auch nicht auf verlinkte Inhalte in persönlichen Nachrichten klicken. Denn Viren und andere Schadprogramme gelangen nicht nur über verseuchte E-Mails oder Software auf eigene Geräte, manchmal genügt bereits das Aufrufen einer infizierten Internetseite. Bei aggressiven Viren, die tief in das Betriebssystem eingreifen oder ganze Netzwerke befallen, bleibt dann als Lösung oft nur das Formatieren aller Festplatten und das zeitaufwendige Neuaufsetzen aller Systeme.

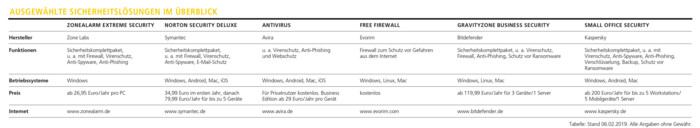

Damit es so weit gar nicht erst kommt, können Handwerksbetriebe die Grundsicherheit der eigenen IT mit einfachen Schutzmaßnahmen deutlich verbessern. Ein guter Virenscanner, der sowohl E-Mails, Office-Dokumente, Programme, Apps und alle Internetaktivitäten überwacht, sollte zur Standardausstattung jedes Rechners zählen. Nur so kann man sicher sein, dass nicht aus Versehen Viren, Würmer oder trojanische Pferde auf eigene Geräte gelangen, die Daten manipulieren, ausspähen und selbstständig verschicken. Gleichzeitig fahnden Virenscanner auch nach Spyware (Spion-Software), die sich meist unbemerkt installiert und dann Daten, Passwörter oder Verhaltensweisen des Nutzers ausspäht und per Internet versendet.

Virenschutzsoftware allein bietet aber keinen ausreichenden Schutz vor komplexen Bedrohungen: Ebenso wichtig ist eine Firewall, die Hacker-Angriffe abwehrt und gleichzeitig dafür sorgt, dass nur vertrauenswürdige Apps auf das Internet zugreifen können. Sonst besteht zum Beispiel die Gefahr, dass der eigene PC von Dritten ferngesteuert und für dubiose Hackertätigkeiten missbraucht wird – ohne, dass der Nutzer davon etwas mitbekommt. Zum eigenen Schutz gibt es sogenannte "Personal Firewalls", die einen einzelnen PC schützen, oder Gateway-Lösungen für ganze Netzwerke.

Schutz für Handy und Tablet

Doch nicht nur Office-PCs und Notebooks sind von Cyberattacken bedroht – auch für Smartphones und Tablets sind Schadprogramme eine große Gefahr. Laut einer repräsentativen Umfrage im Auftrag des Digitalverbands Bitkom vom November 2018 wurden 35 Prozent aller Smartphone-Nutzer innerhalb der letzten zwölf Monate Opfer von bösartiger Software. Einen starken Anstieg von mobilen Gefahren zeigt auch im Oktober 2018 eine Analyse von Kaspersky Lab: Demnach sind Virenalarme auf Smartphones und Tablets in Deutschland seit September 2017 um 51 Prozent gestiegen. Die Infektionen passieren meist bei der Installation scheinbar harmloser Apps, die Schadsoftware beinhalten und diese unbemerkt mitinstallieren. Deshalb sollten Virenscanner und Firewalls auch auf allen mobilen Geräten zur Grundausstattung zählen.

Wer sich für eine oder mehrere Sicherheitslösungen entscheidet, sollte allerdings einplanen, dass die Programme Systemressourcen verbrauchen und eigene Geräte deshalb etwas langsamer arbeiten – dafür aber sehr viel sicherer. Bei konkreten Fragen zum Thema IT-Sicherheit oder bei der Entwicklung eines IT-Sicherheitskonzepts für den eigenen Betrieb helfen die spezialisierten Berater der Handwerkskammern gern weiter.

Maßnahmen nach gelungenen Cyber-Attacken

1.) Schalten Sie das betroffene Gerät sofort aus.

2.) Trennen Sie Ihr Gerät von allen Netzwerken.

3.) Ändern Sie mithilfe eines unbefallenen Geräts alle Passwörter für Dienste, die Sie auf dem infizierten Gerät genutzt haben.

4.) Abhängig von Attacke und Schadenshöhe: Erstatten Sie Anzeige bei der Polizei (www.allianz-fuer-cybersicherheit.de/ACS/DE/Meldestelle/ZAC/polizeikontakt.html). Klären Sie ab, welche Beweise zu sichern sind.

5.) Falls möglich: Starten Sie das befallene Gerät mit einem bootfähigen Start-Medium (z. B. DVD oder USB-Stick).

6.) Suchen Sie mit einem aktuellen Virenscanner auf dem befallenen Gerät nach Schadsoftware. Danach können Sie eventuell Daten retten, ohne die Schadsoftware zu verbreiten.

7.) Ist eine Virenentfernung nicht möglich: Festplatten und Datenspeicher formatieren und das System komplett neu installieren. Gleiches gilt für befallene Netzwerkfestplatten oder Server.

8.) Je nach Schaden: Sperren Sie Ihre Kredit- oder Bankkarten.

9.) Je nach Schaden: Prüfen Sie Ihre Melde- und Benachrichtigungspflichten laut DSGVO.

Wichtige Fachbegriffe

Backup

Sicherheitskopien von Daten und Datenträgern. Mit den Kopien können die ursprünglichen Informationen bei Datenverlust oder -zerstörung wiederhergestellt werden.

Hacker

Ein Hacker nutzt Sicherheitslücken aus, um sich übers Internet unberechtigt Zugang zu fremden PCs und mobilen Geräten zu verschaffen. Sein Ziel: Die Kontrolle über ein Gerät zu übernehmen oder Daten zu stehlen.

Keylogger

Software zur Überwachung und Protokollierung von Tastatureingaben. Ziel sind vor allem Passwörter und geheime Zugangsdaten.

Ransomware

Erpressungssoftware, die entweder Dateien ungewollt verschlüsselt oder den Startbildschirm sperrt, so dass kein Zugriff auf das PC-System möglich ist. Gegen ein Lösegeld wird Abhilfe versprochen.

Spam

Das amerikanische Wort für Dosenfleisch (Abkürzung von "Spiced Pork And Meat") bezeichnet unerwünschte, unaufgefordert zugesandte Massenwerbungen per E-Mail.

Spyware

Eine Software, die sich meist unbemerkt installiert, um das Verhalten eines Benutzers zu protokollieren und die Ergebnisse per Internet an den Programmierer zu verschicken.

Trojanisches Pferd, Trojaner

Ein kleines Programm, das unbemerkt auf Geräte gelangt und sich dort installiert, um Daten auszuspähen oder Schaden anzurichten. Meist sind Trojaner in anderen Programmen versteckt, so dass man sie nicht erkennt.

Update

Eine Software-Aktualisierung, die neue Funktionen für ein Programm bereitstellt oder vorhandene Fehler und Sicherheitslücken ausbügelt.

Virenscanner

Ein Virenscanner ist ein Programm, das durch regelmäßige Überprüfungen von Dateien ein Gerät vor Viren schützt und diese bei Bedarf sicher entfernt.

Text:

Thomas Busch /

handwerksblatt.de

Kommentar schreiben